みなさん、こんにちは。今回はSPFレコードについて解説いたします。2023年10月にGoogleから新しいGmail送信者ガイドラインが発表されました。2024年2月以降、Gmailアカウント※に1日当たり5,000件以上のメールを送信するケースに関し、SPFレコード、DKIMレコードやDMARCレコードの設定が必須となります。また、1日に5,000件未満のメールを送信する場合でも、DMARCレコードとSPFレコード、またはDMARCレコードとDKIMレコードのいずれかの設定が必須となり、これらの設定がないと、Gmailアカウントへのメールが送信できない可能性があります。今回はその中でまずSPFレコードを重点的に解説します。※ 今回の対象はGmail アカウントのみで、末尾が @gmail.com または @googlemail.com のアカウントが該当します。

目次

メールの仕組み

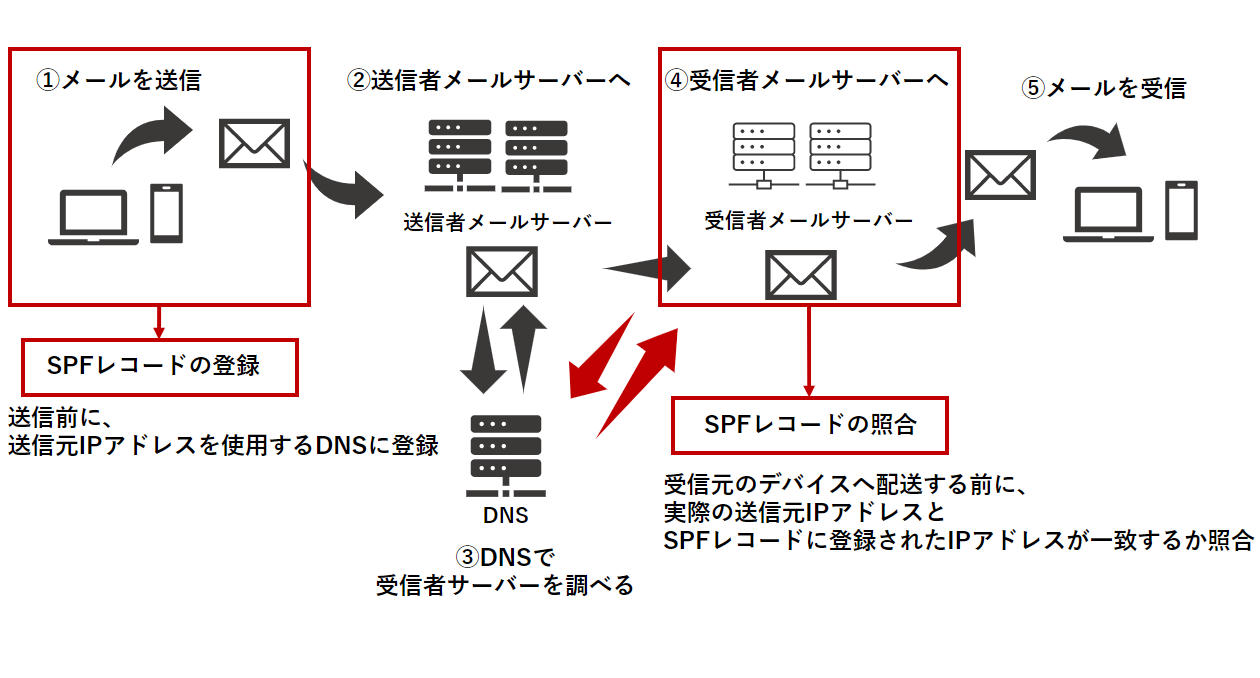

SPFレコードについて説明する前に、メールの仕組みについて、基本的なプロセスを解説いたします。

一般的なメール作成の流れとして、まず、PCのメールソフトやスマートフォンのメールアプリケーションまたは

Webメールを使用して、メールを作成し、宛先、件名、本文を入力した後、送信ボタンを押します。すると、送信元デバイスから送信者メールサーバーにデータが送信されます。

メールサーバーはメールの中継・保管を専門とするコンピューターシステムで、インターネット上の複数のサーバーと連携してメールを順次に受け渡し、最終的には指定した宛先に配送します。まるで、郵便局のような役割を果たしています。

送信者メールサーバーがメールを受け取ると、DNS(Domain Name System)を使用して受信者メールサーバーに対して問い合わせが行われます。このDNSによる問い合わせ結果をもとに、受信者メールサーバーを経由し、最終的に受信元へメールが届けられます。

メールは瞬時に送受信されるように見えますが、実際にはこのように複数の経路を経て送受信されています。次にSPFレコードについて詳しく説明いたします。

SPFレコードとは

SPFレコードとは、「Sender Policy Framework」の略で、DNS TXTレコードの一種です。電子メールの送信ドメインが偽装メールやなりすましメールでないことを証明するための技術です。SPFレコードの設定をすることによって、受信者サーバーはそのメールが正規のサーバーから送信されたかどうかを判断できるようになります。例えば、SPFレコードに登録されていないIPアドレスから送信されたメールは、受信者メールサーバーによって偽装メールやなりますしメールとして判断される可能性が高くなります。

つまり、受信者メールサーバーがメールを受け取ると、DNSを利用して送信元のIPアドレスとSPFレコードに登録されているIPアドレスを照合します。これが一致すれば、通常通りメールは受信されます。一方、一致しない場合は、そのメールは偽装メールやなりますしメールとして扱われる可能性があります。

しかし、SPFレコードだけではなりますしメール対策として完全ではありません。詳しくは、次のセクションにて解説いたします。

DNSについての解説記事と関連記事は下記をご参照ください。

SPFレコードの穴

SPFレコードが、なりすましメール対策として完全ではない理由を説明する前に、メールの送信元について簡単に解説いたします。

メールの送信元には、「エンベロープFrom」「ヘッダーFrom」の2種類があります。「エンベロープFrom」はメールサーバー間のやり取りで使用される送信元情報です。技術的に改ざんが難しく、実際の送信者サーバーを表します。対して、「ヘッダーFrom」はメールの本文のヘッダー部分に表示される送信元情報で、送信者が自由に設定できるため、実際の送信元と異なる場合があります。

SPFレコードの仕組みでは、「エンベロープFrom」が正規の送信者メールサーバーから送信されたのかを判断します。そのため、SPFレコードに登録された「エンベロープFrom」が送信者メールサーバーの情報と一致していれば、なりすましメールが送信される可能性があります。

送信元メールアドレスの記載方法が、「ヘッダーFrom」と「エンベロープFrom」の2種類があることで、転送されたメールの送信元を明確にするメリットがありますが、悪用されるとなりすましメールの原因となります。このようにSPFレコードだけでは不十分であり、DKIMレコードやDMARCレコードなどの他の技術と併用することが重要です。

まとめ

2024年2月以降の新Gmail送信者ガイドラインの施行で、SPFレコードやDKIMレコード、DMARCレコードなどの適切な設定が必要となります。本記事では、SPFレコードについて解説いたしました。

SPFレコードを設定することの特徴として、以下のようなことがあげられます。

・SPFレコードだけではなりすましメール対策としては不十分である

・DKIMレコードやDMARCレコードと併用することで、メールの信頼性をより高められる

SPFレコードの具体的な確認方法や設定方法については下記の記事をご参照ください。

TEL

TEL お問い合わせ

お問い合わせ 総合サポート

総合サポート